Cómo implementar autenticación en aplicaciones

En el dinámico ecosistema del desarrollo de software, la autenticación emerge como un pilar esencial para salvaguardar la integridad de las aplicaciones, protegiendo datos sensibles y asegurando interacciones seguras entre usuarios y sistemas. Este artículo se centra en proporcionar recursos valiosos para programadores que buscan implementar mecanismos de autenticación de manera efectiva, abordando desde los fundamentos hasta las prácticas avanzadas. A lo largo de estas líneas, exploraremos herramientas, conceptos clave y estrategias prácticas, todo ello con el objetivo de equipar a los desarrolladores con el conocimiento necesario para fortalecer sus proyectos. Al anticipar un contenido práctico y orientado a la acción, este texto no solo resalta la importancia de la autenticación en el contexto de recursos para programadores, sino que también ofrece insights profundos para su aplicación real en entornos de programación cotidianos.

Conceptos fundamentales de la autenticación

Comprender los conceptos básicos de la autenticación es crucial para cualquier programador, ya que establece la base para diseñar sistemas seguros y eficientes, evitando vulnerabilidades comunes que podrían comprometer la confidencialidad de los datos. Este enfoque inicial no solo facilita la adopción de mejores prácticas, sino que también optimiza el uso de recursos disponibles en el campo de la programación.

Tipos de autenticación y sus aplicaciones

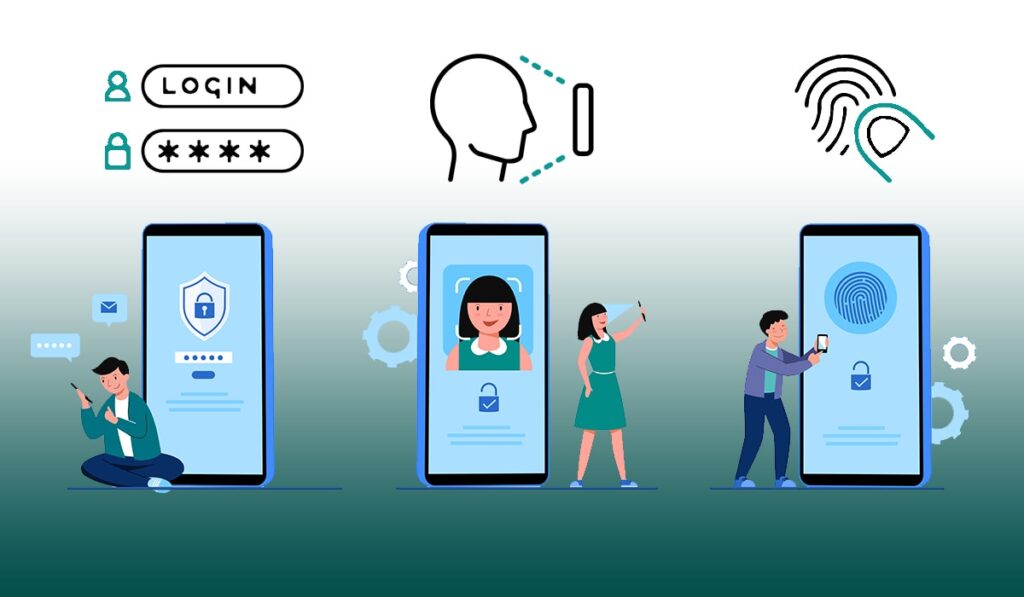

Existen varios tipos de autenticación que los programadores pueden implementar según las necesidades del proyecto, como la autenticación basada en contraseñas, tokens o biométricos. Por ejemplo, en una aplicación web, el uso de autenticación basada en tokens JWT permite una verificación rápida y segura de la identidad del usuario sin necesidad de consultas constantes a la base de datos, lo que reduce la carga del servidor y mejora el rendimiento general. Un consejo útil es evaluar el contexto de uso: para aplicaciones móviles, optar por OAuth podría simplificar el flujo de login con proveedores externos como Google, integrando así recursos de autenticación preexistentes para agilizar el desarrollo.

Recursos educativos para profundizar

Para adquirir un dominio sólido en estos conceptos, los programadores pueden recurrir a recursos educativos específicos que fomenten el aprendizaje autónomo y práctico. Una experiencia real incluye el estudio de manuales técnicos o cursos en plataformas especializadas, donde se explora cómo implementar la autenticación de dos factores (2FA) para elevar la seguridad. Un consejo práctico es comenzar con tutoriales que incluyan ejercicios de código, como aquellos que guían en la creación de un sistema de autenticación personalizado, permitiendo a los desarrolladores experimentar con lenguajes como Python y construir prototipos que integren estos elementos de manera efectiva.

Cómo escribir pruebas unitariasHerramientas y bibliotecas esenciales

Las herramientas y bibliotecas representan un recurso indispensable para programadores, ya que agilizan la implementación de autenticación al proporcionar componentes pre-construidos que ahorran tiempo y minimizan errores, permitiendo un enfoque más eficiente en la innovación del proyecto. Este aspecto es particularmente relevante en entornos donde la rapidez de desarrollo es clave sin comprometer la robustez de la seguridad.

Bibliotecas populares para autenticación

Entre las bibliotecas más utilizadas, se destacan aquellas que facilitan la gestión de tokens y sesiones, como Passport.js para Node.js o Spring Security para Java, las cuales ofrecen marcos flexibles para integrar autenticación en aplicaciones. Por instancia, al implementar Passport.js, un programador puede configurar estrategias de autenticación locales o sociales con solo unas líneas de código, lo que incluye la validación de credenciales y la generación de tokens seguros, representando un ejemplo práctico para aplicaciones de backend que requieren escalabilidad. Un consejo útil es probar estas bibliotecas en entornos de desarrollo local para entender cómo manejan fallos de autenticación, fortaleciendo así el conjunto de recursos disponibles en el arsenal del programador.

Integración en lenguajes de programación comunes

La integración de estas herramientas en lenguajes como Python o Java es un paso clave que permite a los programadores adaptar la autenticación a sus preferencias técnicas, maximizando la eficiencia y la compatibilidad con ecosistemas existentes. En la práctica, por ejemplo, utilizando Flask en Python, se puede incorporar extensiones como Flask-Login para manejar sesiones de usuario de forma sencilla, lo que incluye la protección de rutas sensibles y la gestión de expiraciones de tokens. Un consejo práctico es documentar el proceso de integración para futuros proyectos, asegurando que los recursos se reutilicen y adaptan, como en la creación de módulos personalizados que encapsulen la lógica de autenticación y faciliten su mantenimiento a largo plazo.

Mejores prácticas y consideraciones de seguridad

Adoptar mejores prácticas en la implementación de autenticación es vital para mitigar riesgos de seguridad, ofreciendo a los programadores un marco ético y técnico que preserve la confianza de los usuarios y cumpla con estándares regulatorios, convirtiéndolo en un recurso esencial para el desarrollo responsable.

Cómo versionar código con GitConsejos para una implementación segura

Para asegurar una autenticación robusta, los programadores deben priorizar prácticas como el hashing de contraseñas y la validación de entradas, evitando exposiciones innecesarias de datos sensibles. Un ejemplo práctico es el uso de algoritmos como bcrypt para encriptar contraseñas, lo que protege contra ataques de fuerza bruta al aumentar el costo computacional de descifrado, y un consejo útil es realizar revisiones periódicas de código para identificar vulnerabilidades, integrando herramientas de análisis estático que actúen como recursos adicionales en el flujo de trabajo del programador.

Recursos para auditoría y pruebas

La auditoría y las pruebas son componentes críticos que permiten validar la efectividad de la autenticación implementada, ofreciendo a los programadores herramientas para simular ataques y refinar sus defensas. En una experiencia real, por ejemplo, emplear frameworks de pruebas unitarias como JUnit en Java para verificar el flujo de autenticación puede revelar debilidades tempranas, mientras que un consejo práctico es incorporar sesiones de "red teaming" donde colegas simulen intentos de intrusión, enriqueciendo así el repertorio de recursos para programadores y fomentando un enfoque proactivo hacia la seguridad.

En resumen, este artículo ha explorado los conceptos fundamentales, herramientas esenciales y mejores prácticas para implementar autenticación en aplicaciones, destacando recursos clave que empoderan a los programadores en su labor diaria. Desde la comprensión de tipos de autenticación hasta la integración segura de bibliotecas, estos elementos fortalecen la capacidad para desarrollar software confiable. Como paso final, te insto a revisar y aplicar estos recursos en tu próximo proyecto, evaluando cuidadosamente las necesidades de seguridad para elevar la calidad de tus implementaciones y contribuir a un ecosistema de programación más robusto.

Cómo configurar un entorno de desarrolloSi quieres conocer otros artículos parecidos a Cómo implementar autenticación en aplicaciones puedes visitar la categoría Recursos para programadores.

Entradas Relacionadas